Application Security Groups

Documentos relevantes

https://azurebrains.azurewebsites.net/2019/05/08/azure-application-security-groups/

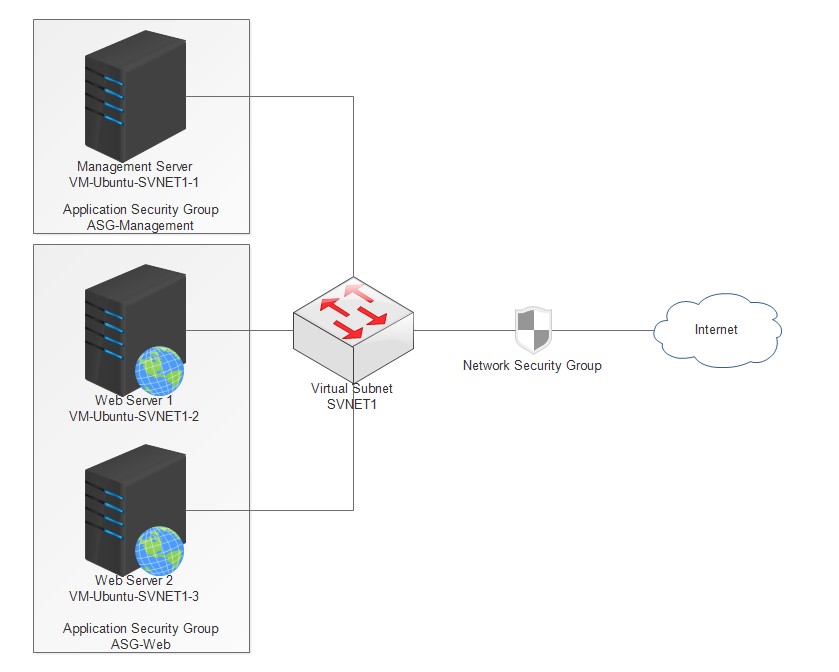

Un Application Security Group (ASG) no es más ni menos que un contenedor de NICs que se puede usar como origen o destino de reglas dentro de NSGs.

Objetivo de diseño:

Los ASGs se crean con el objetivo de agrupar direcciones IPs a los que se les va a aplicar Network Security Groups. En lugar de tener que añadir en las reglas del NSG un montón de direcciones IP, el ASG actúa como un service tag a medida.

El objetivo de diseño es, por tanto: minimizar el número de reglas de seguridad necesarias creando reglas dentro de los NSGs que usen dichos Application Security Groups en lugar de rangos de IPs o IPs individuales.

La ventaja es que una vez creado un ASG, puedes hacer que las reglas NSG tengan como origen o destino el Application Security Group (que engloba múltiples IPs).

Restricciones:

- El número máximo de NSG que puedes tener en una subscripción es 3000

-

Todos los NICs añadidos al ASG tienen que existir en la misma Virtual Network que el primero de los interfaces asignados al ASG.

-

Si especificas dos Application Security Group como origen y el destino de una “security rule”, los interfaces en los dos ASGs deben existir en la misma VNET.

Por ejemplo, si AsgLogic contiene NICS de la VNet1, y AsgDB contiene NICS de la VNet2, no podrías asignar AsgLocig como el origen y AsgDb como el destino en una regla. Todos los interfaces del ASG origen y el ASG destino, deben existir en la misma VNET.

A partir de Enero de 2023, los Application Security Groups soportan Private Endpoints